Вступ

PuTTY — популярний клієнт SSH, Telnet і SFTP для Windows. Зазвичай він використовується для віддаленого доступу до серверних комп’ютерів через мережу за допомогою протоколу SSH. Це сторінка завантаження.

Завантажте інсталяційний пакет PuTTY для Windows

Головний сайт завантаження

Саймон Тетем публікує нові версії PuTTY на своїй особистій домашній сторінці.

Інструкція з встановлення та налаштування

- Інструкція по установці для Windows

- Налаштування автентифікації з відкритим ключем за допомогою PuTTYgen

Перевірка підписів випуску

Релізи підписуються GPG з використанням ключа випуску PuTTY.

Для перевірки підписів потрібен gpg інструмент. У Linux на базі Debian його можна встановити за допомогою aptitude install gnupg. На Red Hat 7 його можна встановити за допомогою yum install gnupg2.

Щоб імпортувати ключ підпису в GPG, використовуйте:

gpg --import putty-release-2015.ascЩоб перевірити підпис файлу, використовуйте:

gpg --verify <signaturefile> <datafile>Наприклад:

gpg --verify putty-64bit-0.69-installer.msi.gpg putty-64bit-0.69-installer.msiВміст пакета: putty.exe, puttygen.exe, psftp.exe, pscp.exe, pagent.exe

Інсталяційний пакет містить putty.exe, puttygen.exe, psftp.exe, pscp.exe та pagent.exe.

putty.exe є основним виконуваним файлом для клієнтського термінала. Його також можна використовувати автономно, без інсталяційного пакета, просто скопіювавши виконуваний файл на USB-накопичувач і запустивши його на новій машині. Таким чином, користувач може носити виконуваний файл із собою. Однак не слід припускати, що це забезпечує високий рівень безпеки – зловмисне програмне забезпечення на комп’ютері, де воно використовується, все одно може скомпрометувати програмне забезпечення (пор. інструмент злому ЦРУ – botanspy), а віруси можуть інсталюватися на USB-накопичувач щоразу, коли він вставляється в новий комп’ютер.

puttygen.exe його можна використовувати для створення ключів SSH у Windows. Перегляньте окрему сторінку puttygen про те, як створити та налаштувати ключі SSH за допомогою нього.

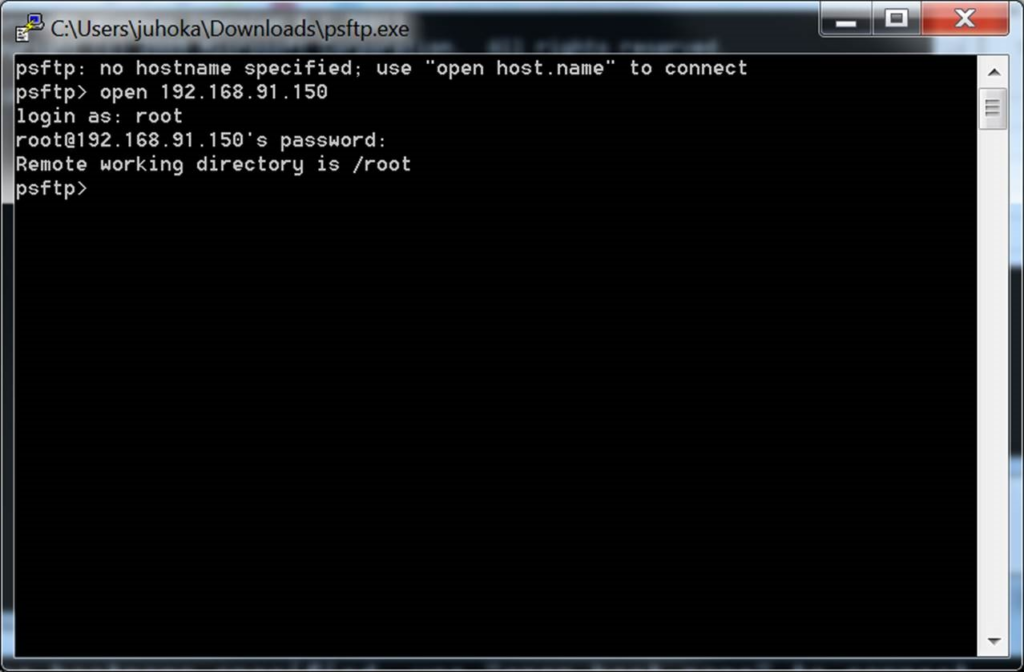

psftp.exe є клієнтом для передачі файлів SFTP. Він працює лише в командному рядку та не підтримує графічне перетягування файлів між системами. Перегляньте Tectia SSH, якщо вам потрібна така функція.

pscp.exe є клієнтом командного рядка SCP.

pagent.exe є агентом SSH для PuTTY. Ключі спочатку створюються за допомогою puttygen.exe, а потім можуть бути завантажені pagent для автоматизації входу та впровадження єдиного входу.

Альтернативи

Інші SSH-клієнти та їх порівняння дивіться на сторінці SSH-клієнти. Доступно кілька більш сучасних альтернатив.

Сервер для Windows або інших платформ

Вам не потрібно турбуватися про сервер, якщо ви збираєтеся під’єднатися до шкільного чи робочого сервера. Однак, якщо ви плануєте використовувати PuTTY для входу у власні системи, можливо, вам знадобиться встановити та активувати сервер.

Більшість систем Linux і Unix постачаються з попередньо встановленим OpenSSH. У деяких дистрибутивах може знадобитися встановити сервер. У системах, похідних від Debian, наступне встановить сервер:

sudo aptitude install openssh-serverУ системах Red Hat наступне встановить сервер:

sudo yum install openssh-serverЗалежно від системи вам також може знадобитися запустити сервер, якщо ви не хочете перезавантажуватись. У більшості систем має працювати наступне:

sudo service sshd restartДля Windows Tectia SSH є популярним вибором і поставляється з комерційними службами підтримки. Він також працює на мейнфреймах IBM z/OS. Unix/Linux доступні з підтримкою важливих для бізнесу програм.

Керування ключами SSH потребує уваги

SSH часто використовується з автентифікацією з відкритим ключем для реалізації автоматизації та єдиного входу.в

Автентифікація з відкритим ключем використовує для автентифікації новий тип облікових даних доступу, ключ SSH. Це набагато безпечніше, ніж традиційна автентифікація пароля, особливо у порівнянні з жорстко закодованими паролями в сценаріях, але ключі потребують належного керування.

Більшість організацій із понад сотнею серверів мають велику кількість ключів SSH. Зазвичай ці ключі не належним чином керуються та перевіряються. Рекомендується оцінка ризику SSH. Організаціям слід розглянути можливість розгортання програмного забезпечення для керування ключами, щоб забезпечити належне надання, завершення та моніторинг доступу на основі ключів.

Ризики некерованих ключів SSH включають неконтрольоване поширення атаки на серверну інфраструктуру, включно з центрами обробки даних для аварійного відновлення та системами резервного копіювання.

Організації також повинні знати про ризики безпеки, пов’язані з переадресацією портів SSH. Ця технологія має багато корисних застосувань, але вона також може забезпечити безперешкодний доступ через брандмауери. Співробітники та зловмисники можуть залишати тунелі назад у внутрішню мережу з публічного Інтернету. Це особливо впливає на організації, які використовують послуги хмарних обчислень.

Користуватися telnet не рекомендується

Окрім SSH, PuTTY можна використовувати як клієнт Telnet. Telnet небезпечний. Його використання не рекомендується.

Основна проблема telnet полягає в тому, що він передає всі паролі та всі передані дані у відкритому вигляді. Кожен, хто має доступ до будь-якого комп’ютера в одній мережі, може викрасти імена користувачів і паролі, які передаються. Такі атаки з перехопленням пароля були дуже поширені в Інтернеті ще в 1990-х роках.

Telnet сесії також можуть бути захоплені в мережі. Зловмисники можуть вводити власні команди в telnet сесії. Захист від таких атак був основною причиною, чому компанія Tatu Ylonen розробила SSH як заміну telnet. Використання telnet не рекомендовано протягом 20 років.

Підтримка передачі файлів SFTP

Підтримка передачі файлів реалізована як окрема програма, PSFTP.вона доступна лише як засіб командного рядка. Немає графічного інтерфейсу для передачі файлів.

Передача файлів SCP підтримується через PSCP програму. Це також лише командний рядок.

Сучасні реалізації, такі як Tectia SSH, інтегрували передачу файлів у термінальний клієнт.

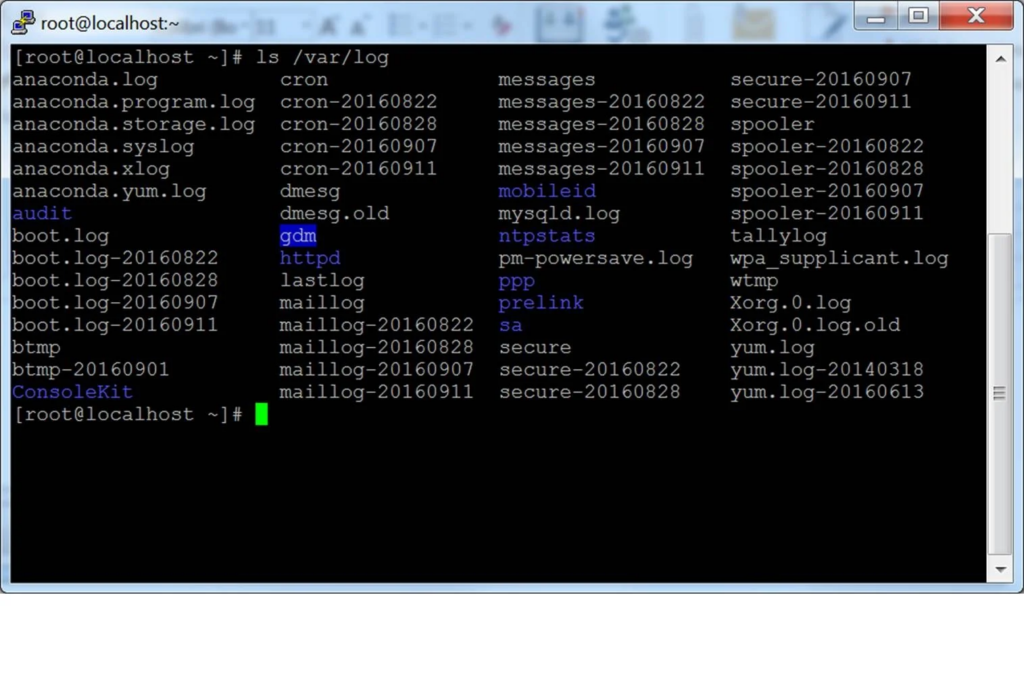

Скріншоти

Вікно терміналу PuTTY

Використовувати командний рядок PSFTP

Якщо помітили помилки чи неточності, будь ласка, залишіть коментар чи напишіть листа на поштову адресу [email protected]